Las redes informáticas permiten que todos nuestros dispositivos estén conectados en la empresa. Entre todos ellos, podemos encontrar:

- Servidores

- Ordenadores

- Tablets

- Móviles

Todos ellos forman un conjunto que, en caso de ciberataque, harán que estén expuestos todos los recursos y datos de la empresa.

¿Cómo actúa un ciberdelincuente en un ataque?

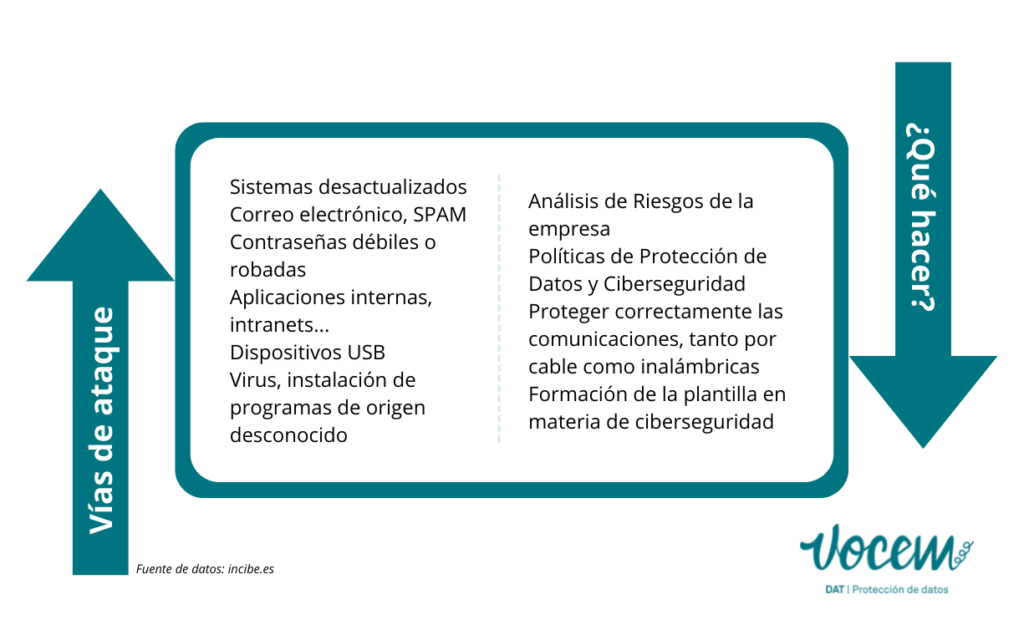

En primer lugar, escanean vulnerabilidades y brechas de seguridad en nuestros sistemas. ¿Qué se considera vulnerabilidad? Puede tratarse desde un equipo antiguo conectado a la red, una red Wi-Fi sin seguridad o una aplicación desactualizada.

¿Cuáles son los canales más habituales para el ataque?

- Email con adjuntos que contienen virus o enlaces falsos.

- Dispositivos USB o virus que se transmiten por ese medio.

- Páginas web falsas o con código malicioso.

- Dispositivos vulnerables: desactualizados o mal configurados.

Prevención de ciberataques en la empresa

En este punto debemos diferenciar dos factores: El humano y el técnico.

Ante la posibilidad de un error humano que suponga una amenaza o vulnerabilidad en nuestros sistemas, debemos:

- Formar al personal en materia de ciberseguridad, aportando unos conocimientos básicos que ayuden a evitar amenazas.

- Establecer las medidas de seguridad necesarias: barreras físicas.

- Concienciar en materia de ciberseguridad y privacidad, así como del riesgo que supone un ciberataque en la empresa.

En el aspecto técnico, debemos:

- Elaborar un análisis de Riesgos, evaluando la situación actual de la empresa y cómo solventar las deficiencias existentes.

- Blindar las comunicaciones y redes inalámbricas.

- Establecer las medidas de seguridad a nivel de software (antivirus, cortafuegos, etc.) e incluso a nivel físico (armarios de telecomunicaciones, cámaras de seguridad, salas de servidores…).

- Revisar y mantener los permisos de acceso a servicios, documentación y sistemas.

Solicita tu Análisis de Riesgos con empresas especializadas. ¿Te ayudamos? Contacta con nosotros.